Le règlement DORA, pour Digital Operational Resilience Act, est une réglementation européenne qui vise à renforcer la résilience numérique du secteur financier.

Entré en vigueur le 17 janvier 2025, il instaure un cadre commun de gestion des risques liés aux technologies de l’information et de la communication (TIC), afin d’aider les acteurs financiers à prévenir, détecter, gérer et surmonter les incidents informatiques susceptibles d’affecter leurs activités.

Sont concernés : les banques, assurances, sociétés de gestion, établissements de paiement, entreprises de crypto-actifs, ainsi que l’ensemble des prestataires tiers de services TIC (cloud, hébergement, cybersécurité…) qui travaillent avec ces entités.

Autrement dit, toute organisation impliquée dans la chaîne de valeur financière doit désormais démontrer sa capacité à résister aux risques numériques et à assurer la continuité de ses services.

En harmonisant les exigences de cybersécurité à l’échelle européenne, DORA marque une étape majeure pour les directions risques, conformité et contrôle interne, désormais tenues d’intégrer la résilience numérique au cœur de leur stratégie de gestion des risques.

Ce qu’il faut retenir

- DORA (Digital Operational Resilience Act) renforce la cybersécurité et la résilience opérationnelle de l’ensemble du secteur financier européen.

- Entré en application le 17 janvier 2025, il impose aux acteurs financiers de formaliser une stratégie globale de gestion des risques numériques.

- Le texte concerne également les prestataires externes de services TIC, qui doivent se conformer à des exigences contractuelles et de supervision renforcées.

- DORA contribue à un environnement financier plus sûr et plus transparent, où la continuité des activités devient une priorité stratégique.

💡 DORA : une réponse européenne face aux risques numériques

En 2024, la France a recensé 4 386 cyberattaques, selon les données de l’Anssi, l’agence française spécialisée dans la sécurité. En Europe, près d’une entreprise sur deux (47%) a été la cible d’une attaque informatique, d’après le baromètre CESIN des experts en sécurité informatique.

Consciente de la menace, l’Union européenne a réagi dès 2022 avec l’adoption du règlement DORA 2022/2554 (Digital Operational Resilience Act), entré en application le 17 janvier 2025.

Quels sont les objectifs du règlement DORA ?

Le règlement DORA comble un vide législatif en posant, pour la première fois, un cadre harmonisé sur la résilience numérique d’un des secteurs les plus sensibles : la finance.

Ce texte ambitieux instaure pour le secteur financier des règles communes à l’échelle européenne, en imposant de nouvelles exigences en matière de sécurité des réseaux et des systèmes d’information. L’objectif est clair : renforcer la cybersécurité et protéger la stabilité du système financier face aux menaces croissantes qui pèsent sur les TIC (technologies de l’information et de la communication).

Adopté dans le cadre du paquet législatif sur la finance numérique, le règlement DORA vient soutenir l’innovation financière. En garantissant un haut niveau de sécurité et de confiance, cette nouvelle réglementation crée un environnement propice au développement de nouveaux instruments financiers (comme les crypto-actifs) et de technologies innovantes, notamment dans les domaines de la banque et de l’assurance.

À quelles organisations s’applique le règlement DORA ?

Le règlement DORA s’applique à un large éventail d’entités du secteur financier : banques, assurances, établissements de crédit, sociétés de gestion, fonds d’investissement, prestataires de services de paiement et de monnaie électronique, entreprise de crypto-actifs, intermédiaires financiers, etc.

Le règlement DORA concerne aussi les prestataires tiers de services TIC (cloud, hébergement, sécurité…), dès lors qu’ils jouent un rôle dans la chaîne de valeur financière. Tous sont concernés, qu’ils soient situés sur le territoire européen ou hors de l’Union européenne. Un cadre de supervision européen s’applique aux tiers les plus critiques, dont les services peuvent avoir un impact majeur sur la stabilité ou la continuité du système financier. Ils sont désignés par l’une des trois autorités européennes de supervision (ESMA, EBA et EIOPA).

Selon le principe de proportionnalité, les micro-entreprises et entités financières de petite taille bénéficient d’un régime allégé ou simplifié. Certaines personnes physiques et morales sont aussi exemptées, en vertu des articles 2 et 3 de la Directive MIF 2.

⚙️ Quelles obligations impose la réglementation DORA aux acteurs financiers ?

Le règlement DORA encadre l’ensemble du cycle de gestion des risques TIC, de la prévention à la reprise d’activité en passant par la détection et la réaction.

Les entités financières concernées doivent désormais déployer une stratégie complète de résilience opérationnelle. L’objectif ? Résister à tout type de risques : cyberattaques, incidents techniques, erreurs humaines, interruptions de service, défaillance de prestataires informatiques ou catastrophes naturelles.

🔐 Pilotez vos risques numériques en conformité avec DORA

Centralisez la cartographie des risques TIC, le suivi des incidents et la supervision des prestataires au sein d’un même outil.

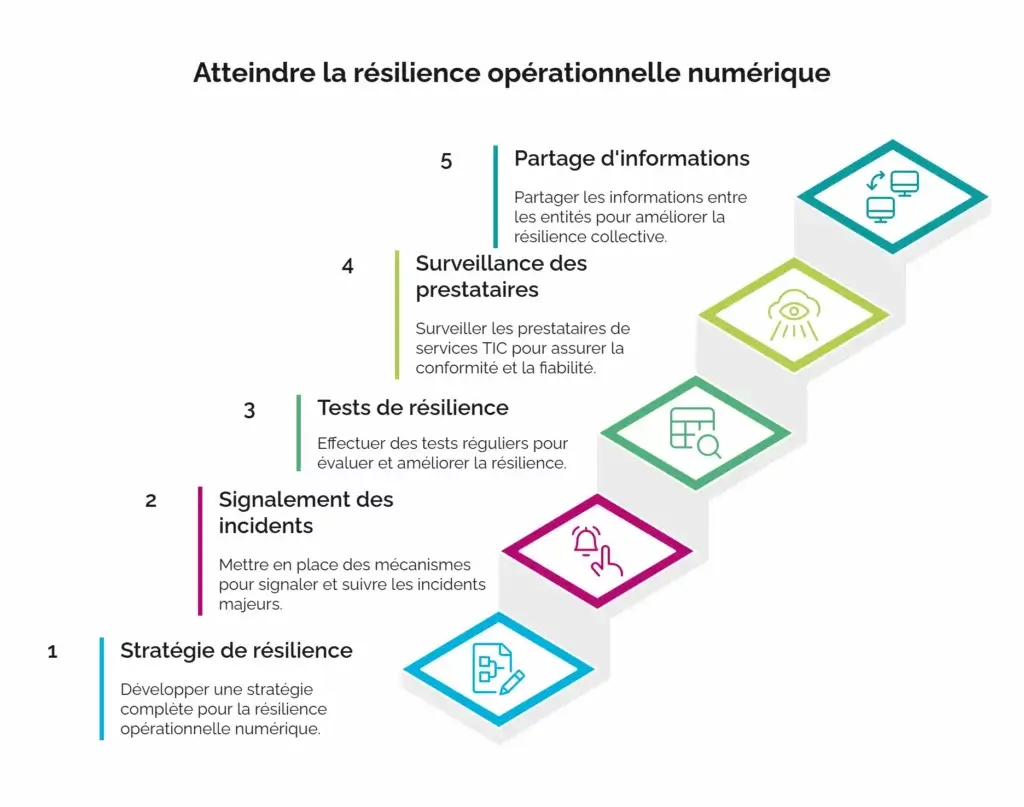

Découvrir le logiciel de gestion des risquesPour réussir, le règlement DORA s’articule autour de cinq piliers.

1️⃣ Mettre en place une stratégie de résilience opérationnelle numérique

Les entreprises et institutions financières doivent bâtir un cadre solide de gouvernance, de contrôle interne et de gestion des risques numériques. Cela inclut :

- Une cartographie des risques TIC, hiérarchisée et mise à jour au moins une fois par an.

- Une politique de sécurité complète, intégrant la protection des données, ainsi que des procédures de sauvegarde, de restauration et de continuité d’activité.

- Des tests et contrôles réguliers pour garantir la robustesse des systèmes d’information.

- Une analyse systématique des incidents et de leur traitement, dans une logique d’amélioration continue.

- La formation des équipes.

En application de l’article 4 du règlement DORA, les mesures de gestion des risques sont proportionnées à la taille de l’entité, à son profil de risque global et à la nature, l’ampleur et la complexité de ses services et activités.

Pour réussir, il est important que la gouvernance soit portée par la direction, avec un pilotage au plus haut niveau de l’organisation.

2️⃣ Signaler et suivre les incidents majeurs

Les entités financières ont l’obligation d’identifier, de classer et de documenter tout incident lié aux TIC, ainsi que toutes les cyber-menaces détectées.

La classification s’établit en fonction de critères objectifs et mesurables, comme la criticité des services touchés, le nombre et le type des personnes concernées, la durée de l’incident, l’impact sur la continuité opérationnelle des services financiers ou la sécurité des données.

Les incidents jugés les plus critiques doivent être remontés aux autorités compétentes, avec un suivi structuré (notification, rapport intermédiaire, rapport final).

Les entreprises et institutions financières doivent également prévoir des dispositifs de gestion de crise, de communication interne et d’information des clients potentiellement affectés. Ceux-ci doivent aussi être informés des précautions à prendre pour se protéger.

3️⃣ Effectuer des tests de résilience

Les entités financières sont tenues de tester régulièrement la robustesse de leurs systèmes numériques. Ils évaluent aussi bien la capacité de résistance des services face à une attaque, que la capacité de continuité d’activité suite à une défaillance.

Basés sur une approche par les risques, les contrôles peuvent prendre la forme de simulations de crise, de tests d’intrusion (pentests), d’analyses d’écarts ou de scans de vulnérabilité.

Les tests sont adaptés en fonction de la taille de l’entreprise et de sa sensibilité aux risques. Ils incluent les prestataires de services TIC.

4️⃣ Surveiller les prestataires de services TIC

Une grande majorité des cyberattaques et vols de données proviennent d’une faille de sécurité chez un tiers. C’est pourquoi les entités financières doivent être particulièrement vigilantes à la sécurité des systèmes informatiques de leurs prestataires externes de services, d’autant qu’elles restent responsables du respect de la réglementation européenne par ces derniers.

Le règlement DORA impose un suivi renforcé du risque numérique des prestataires de services TIC, avec :

- Une cartographie des tiers et des risques associés.

- L’intégration au contrat de clauses contractuelles renforcées pour formaliser les nouvelles exigences en matière de sécurité et de continuité : description claire et exhaustive des services TIC fournis par le prestataire, niveaux de service attendus, mesures mises en place pour garantir les données, obligation d’assistance en cas d’incident, simplification de la procédure de résiliation en cas de carence du prestataire, etc. (article 30).

- La tenue d’un registre d’information des accords contractuels, communiqué chaque année à l’autorité compétente.

- La réalisation d’audits techniques et de sécurité avant toute signature de contrat.

- Une réévaluation régulière des risques TIC.

- L’élaboration d’un plan de sortie en cas de défaillance du prestataire.

5️⃣ Partager les informations entre entités

Le règlement DORA encourage les entreprises du secteur financier à partager volontairement les informations opérationnelles pour mieux anticiper et détecter les menaces. Cela peut être des alertes de sécurité, des indicateurs de compromission ou encore des bonnes pratiques.

🚀 Quels bénéfices concrets apporte DORA aux entités financières ?

Au-delà d’une nouvelle réglementation, DORA représente une véritable opportunité pour les entités financières. En les poussant à structurer leur résilience numérique et leur cybersécurité, DORA :

- Renforce la sécurité globale de l’organisation, notamment en imposant un suivi rigoureux des relations avec les prestataires de services TIC.

- Limite les risques financiers et réputationnels d’une crise numérique, qu’elle soit liée à un dysfonctionnement interne ou à la défaillance d’un tiers.

- Renforce la confiance des clients, des investisseurs et des partenaires.

- Soutient l’innovation financière.

Bien plus qu’une simple évolution réglementaire, DORA marque un tournant important dans la sécurité numérique européenne. En imposant un cadre harmonisé de résilience opérationnelle à l’ensemble du secteur financier, l’Union européenne affirme sa volonté de bâtir une économie robuste, sûre et innovante.

Pour les entités financières, ces exigences renforcent non seulement leur résilience globale aux risques, mais aussi leur performance, leur crédibilité et leur attractivité sur le long terme.

Pour accompagner cette mise en conformité, des solutions comme notre logiciel de gestion des risques permettent de centraliser la cartographie des risques TIC, le suivi des prestataires et la gouvernance des contrôles internes.

🚀 Accélérez votre mise en conformité DORA

Cadrez votre gouvernance, vos contrôles et vos plans d’action DORA dans une plateforme unique, prête pour l’audit.

Demander une démo