La cybersécurité est devenue un enjeu central pour toutes les organisations, quelle que soit leur taille ou leur secteur d’activité.

Les risques cyber, ou risques informatiques, désignent l’ensemble des menaces susceptibles d’affecter la sécurité, la disponibilité, l’intégrité et la confidentialité des systèmes d’information.

Face à cette exposition croissante aux menaces numériques (attaques informatiques, fuites de données, compromission des systèmes), les organisations doivent adopter une approche structurée de l’identification, de l’évaluation et du suivi des risques pour renforcer leur résilience numérique.

Les risques liés à la cybersécurité ne se limitent pas aux attaques externes. Ils recouvrent également les failles internes, les erreurs humaines, les défaillances organisationnelles ou encore les vulnérabilités liées aux tiers et prestataires. Leur impact peut être financier, juridique, opérationnel ou réputationnel.

Les principaux enjeux sont :

Une gouvernance claire de la sécurité de l’information constitue la base d’une gestion efficace des risques cyber.

Les menaces associées concernent notamment :

La maîtrise des droits d’accès est essentielle pour limiter la surface d’exposition aux attaques :

La sécurité technique repose sur la prévention et la résilience :

Les fournisseurs et partenaires représentent un vecteur de risque majeur :

La préparation et la réactivité face aux incidents conditionnent la capacité de reprise :

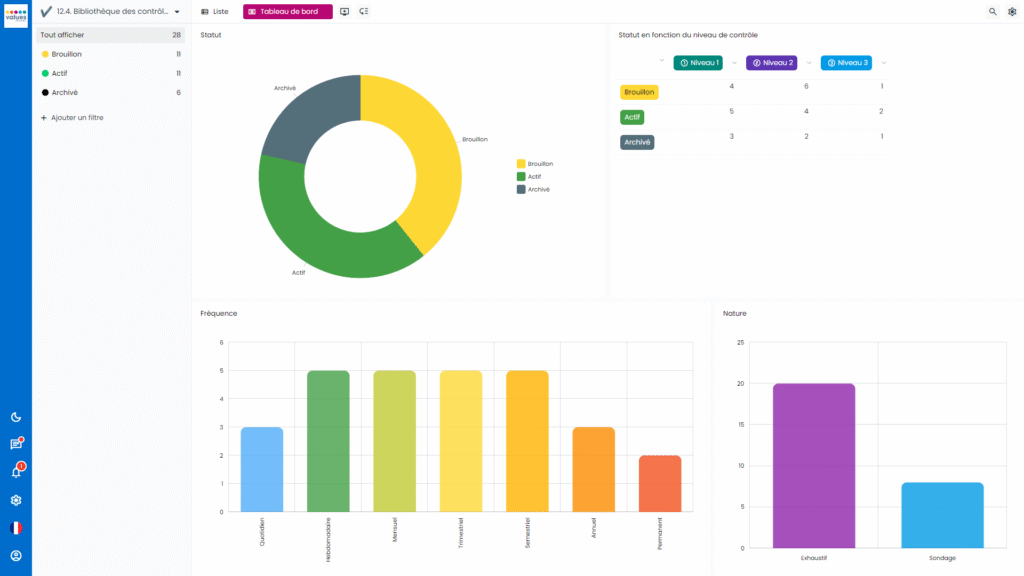

Notre logiciel de gestion des risques permet aux organisations de maîtriser leurs risques cyber et informatiques grâce à une approche intégrée de la cybersécurité et de la conformité.

Centraliser les données et automatiser l’évaluation des risques numériques

Produire des reportings fiables et conformes aux référentiels ISO 27001, DORA, NIS2 et RGPD

Faciliter la collaboration entre services informatiques, conformité et direction générale

Les risques cyber sont encadrés par plusieurs référentiels et réglementations, qui fixent les bonnes pratiques et les exigences de conformité :

Ces cadres fournissent une base méthodologique pour identifier, évaluer et réduire les risques numériques au sein des organisations.

Pour une gestion efficace des risques liés à la cybersécurité, plusieurs leviers peuvent être activés :

Les risques cyber sont transversaux et évolutifs. Ils concernent aussi bien les infrastructures techniques que les processus internes et la culture d’entreprise.

Leur maîtrise repose sur une approche globale combinant gouvernance, prévention, sensibilisation et conformité.

Adopter une gestion structurée des risques cyber et informatiques permet de renforcer durablement la résilience et la confiance numérique de l’organisation.

Le logiciel de gestion des risques Values Associates s’inscrit pleinement dans cette logique : il aide les organisations à centraliser leurs évaluations, suivre leurs plans d’action et accélérer la mise en conformité face aux exigences de cybersécurité.

Les risques cyber et informatiques regroupent l’ensemble des menaces susceptibles d’affecter les systèmes d’information : cyberattaques, fuites de données, erreurs humaines, défaillances techniques ou encore vulnérabilités liées aux prestataires externes.

Les risques informatiques concernent principalement les aspects techniques liés aux systèmes et aux données.

Les risques cyber englobent en plus les dimensions organisationnelles, réglementaires et humaines de la sécurité numérique.

Les organisations doivent se conformer à plusieurs cadres : ISO 27001 / 27002, DORA, NIS2, RGPD et les recommandations de l’ANSSI.

Ces référentiels fixent les exigences de sécurité, de gouvernance et de continuité d’activité.

Une démarche efficace repose sur une gouvernance claire, des programmes de sensibilisation, un suivi technique rigoureux (mises à jour, sauvegardes, contrôles d’accès) et une évaluation régulière de la maturité cyber.

Le logiciel Values Associates permet de centraliser les données, automatiser l’évaluation des risques et produire des reportings conformes aux référentiels réglementaires.

Il facilite la collaboration entre les services informatiques, conformité et direction générale pour une sécurité numérique durable.